附件题:Webshell密码

题目描述:

某次攻防演练中,抓到了一个webshell的流量,请分析出密码,flag形式:flag{密码}

附件下载:

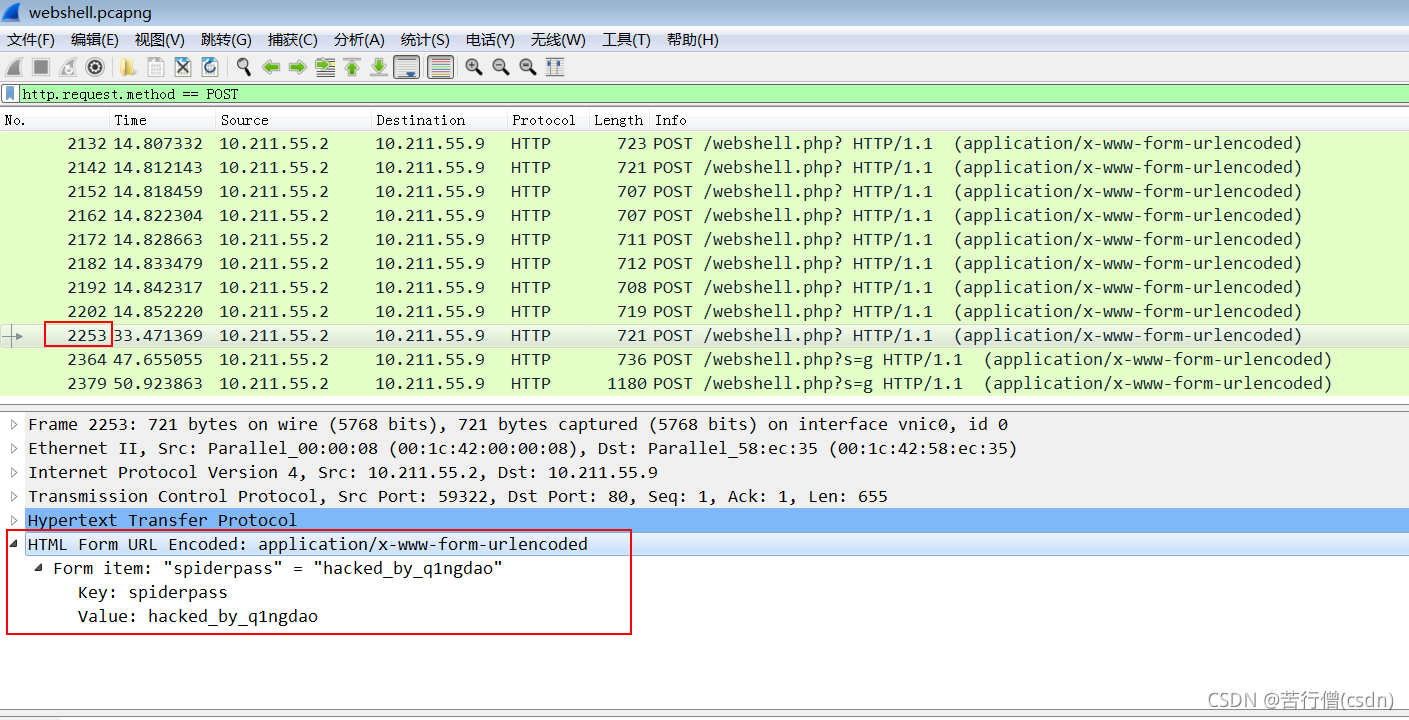

https://download.csdn.net/download/qpeity/33675356![]() https://download.csdn.net/download/qpeity/33675356附件解压缩得到一个webshell.pcapng,全局搜索flag,没有发现有用信息。

https://download.csdn.net/download/qpeity/33675356附件解压缩得到一个webshell.pcapng,全局搜索flag,没有发现有用信息。

因为是Webshell,一般HTTP请求会用到POST方法,筛选 http.response.method == POST。发现攻击者在不断的尝试用户spiderpass的弱口令,一直尝试到 No.2253 包,在此之后就得手了。所以 No.2253 包里面尝试的口令就是flag中{}的部分。

根据提示flag的格式为flag{密码}得到 —— flag{hacked_by_q1ngdao}