附件题:wifi破解——近源攻击

题目描述:

近源攻击,在攻防演练期间,攻击队队员使用无人机悬停监听技术,成功抓取到了某核电办公网络的Wifi握手包,现在正在进行紧张的破解,你能破解该密码吗? 据得到的信息显示,该办公室设置的密码比较简单,可能是wifi名字和弱口令的组合。flag格式: flag{} + 密码 例如: flag{12345678}

附件下载:

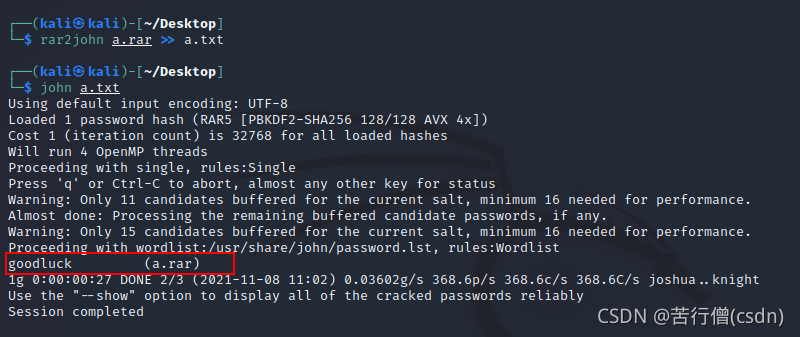

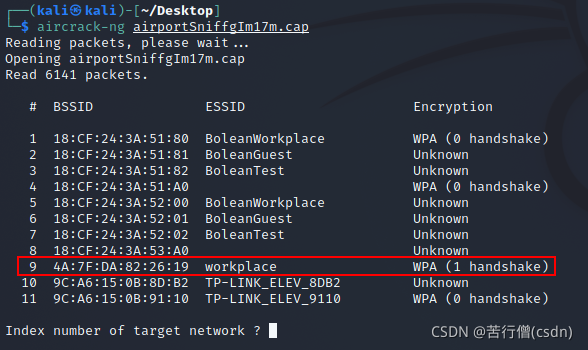

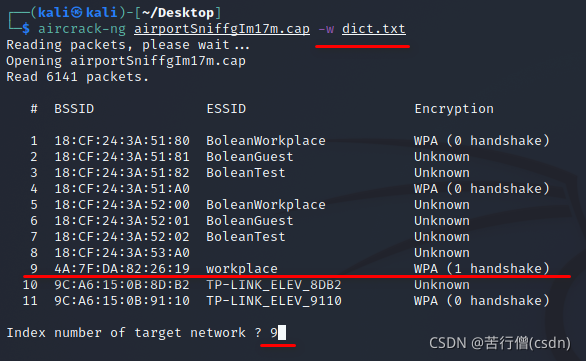

2021-10-12T15_39_04.258808+00_00airportSniffgIm17m.cap.zip-网络攻防文档类资源-CSDN下载wifi破解——近源攻击近源攻击,在攻防演练期间,攻击队队员使用无人机悬停监听技术,成功抓取到了某更多下载资源、学习资料请访问CSDN下载频道.https://download.csdn.net/download/qpeity/37959291先用aircrack-ng工具,看看哪个wifi有可能突破。发现有一个名为workplace的wifi有握手,那么就这个了。

根据提⽰,该wifi密码为wifi名字和弱⼝令的组合,那可以使⽤字典⽣成器来任意⽣成0-4,5,6……位的字符来测试。目前我还没有掌握字典生成器,先用python脚本生成字典,先生成workplace+4位数字的字典。如果4位的不行,再尝试5,6……位数字的。

#!/usr/bin/bashf = open('dict.txt', 'w')

for i in range(1, 10000):f.write('workplace' + str(i) + '\n')

f.close()

flag是 flag{workplace1014}