近年来,随着AlphaGo、无人驾驶汽车、医学影像智慧辅助诊疗、ImageNet竞赛等热点事件的发生,人工智能迎来了新一轮的发展浪潮。尤其是深度学习技术,在许多行业都取得了颠覆性的成果。另外,近年来,Pytorch深度学习框架受到越来越多科研人员的关注和喜爱。

郁磊(副教授)主要从事AI人工智能、大语言模型及软件开发、生理系统建模与仿真、生物医学信号处理,具有丰富的科研经验,主编《MATLAB智能算法30个案例分析》、《MATLAB神经网络43个案例分析》相关著作。已发表多篇高水平的国际学术研究论文。

第一章、ChatGPT在科研中的应用

1、ChatGPT对话初体验

2、GPT-3.5与GPT-4的区别

3、ChatGPT科研必备插件(Data Interpreter、Wolfram、WebPilot、MixerBox Scholar、ScholarAI、Show Me、AskYourPDF等)

4、ChatGPT提示词使用技巧

5、基于ChatGPT的数据预处理(上传本地数据、数据预处理、数据可视化)

6、基于ChatGPT的机器学习与深度学习建模(算法原理讲解、自动生成代码、调试代码)

7、基于ChatGPT的论文写作(文献综述、论文框架、中英翻译、语法校正、文章润色等)

第二章、数据清洗

1、描述性统计分析(数据的频数分析:统计直方图;数据的集中趋势分析:算数平均值、标准差;数据的相关分析:相关系数)

2、数据标准化与归一化(为什么需要标准化与归一化?)

3、数据异常值、缺失值处理

4、数据离散化及编码处理

5、手动生成新特征

6、案例讲解

7、实操练习

第三章、线性回归模型

1、一元线性回归模型与多元线性回归模型(回归参数的估计、回归方程的显著性检验、残差分析)

2、岭回归模型(工作原理、岭参数k的选择、用岭回归选择变量)

3、LASSO模型(工作原理、特征选择、建模预测、超参数调节)

4、Elastic Net模型(工作原理、建模预测、超参数调节)

5、案例实践

第四章、前向型神经网络

1、BP神经网络的基本原理(人工神经网络的分类有哪些?有导师学习和无导师学习的区别是什么?BP神经网络的拓扑结构和训练过程是怎样的?什么是梯度下降法?BP神经网络建模的本质是什么?)

2、BP神经网络的Python代码实现(怎样划分训练集和测试集?为什么需要归一化?归一化是必须的吗?什么是梯度爆炸与梯度消失?)

3、PyTorch代码实现神经网络的基本流程(Data、Model、Loss、Gradient)及训练过程(Forward、Backward、Update)

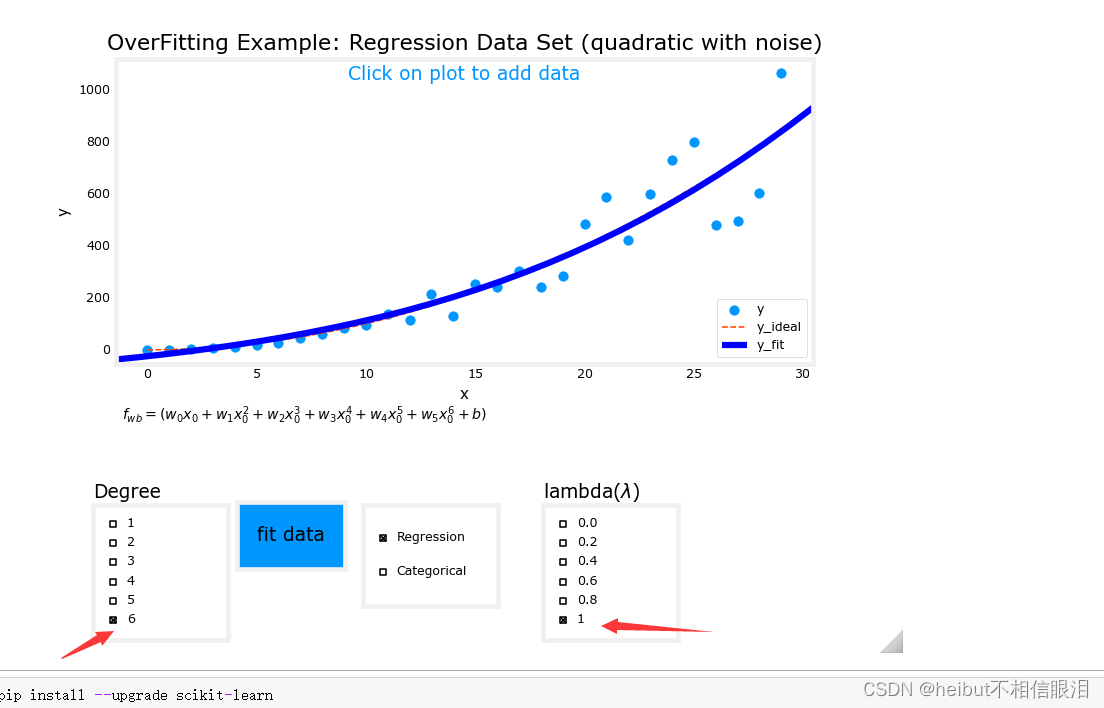

4、值得研究的若干问题(隐含层神经元个数、学习率、初始权值和阈值等如何设置?什么是交叉验证?过拟合(Overfitting)与欠拟合(Underfitting)、泛化性能评价指标的设计、样本不平衡问题、模型评价与模型选择(奥卡姆剃刀定律)等)

5、案例讲解:Linear模型、Logistic模型、Softmax函数输出、BP神经网络

第五章、KNN、贝叶斯分类与支持向量机

1、KNN分类模型(KNN算法的核心思想、距离度量方式的选择、K值的选取、分类决策规则的选择)

2、朴素贝叶斯分类模型(伯努利朴素贝叶斯BernoulliNB、类朴素贝叶斯CategoricalNB、高斯朴素贝叶斯besfGaussianNB、多项式朴素贝叶斯MultinomialNB、补充朴素贝叶斯ComplementNB)

3、SVM的工作原理(SVM的本质是解决什么问题?核函数的作用是什么?什么是支持向量?

4、SVM扩展知识(如何解决多分类问题?SVM除了建模型之外,还可以帮助我们做哪些事情?)

5、案例实践

第六章、决策树、随机森林、XGBoost、LightGBM

1、决策树的工作原理(微软小冰读心术的启示;什么是信息熵和信息增益?ID3算法和C4.5算法的区别与联系);决策树除了建模型之外,还可以帮我们做什么事情?

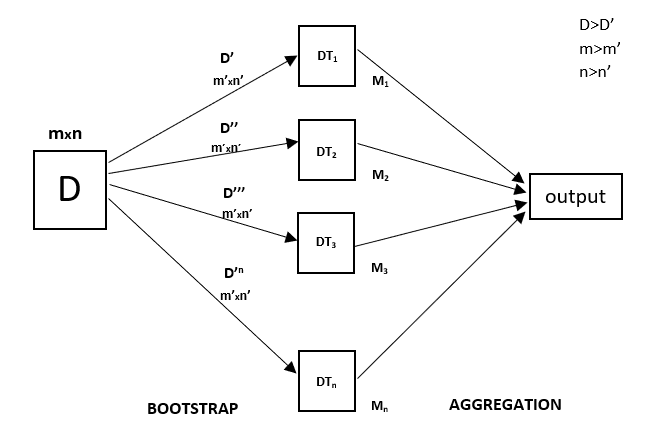

2、随机森林的工作原理(为什么需要随机森林算法?广义与狭义意义下的“随机森林”分别指的是什么?“随机”体现在哪些地方?随机森林的本质是什么?怎样可视化、解读随机森林的结果?)

3、Bagging与Boosting的区别与联系

4、AdaBoost vs. Gradient Boosting的工作原理

5. 常用的GBDT算法框架(XGBoost、LightGBM)

6、案例实践

第七章、变量降维与特征选择

1、主成分分析(PCA)的基本原理

2、偏最小二乘(PLS)的基本原理

3、常见的特征选择方法(优化搜索、Filter和Wrapper等;前向与后向选择法;区间法;无信息变量消除法;正则稀疏优化方法等)

4、案例实践

第八章、群优化算法

1、遗传算法(Genetic Algorithm, GA)的基本原理(粒子群算法、蜻蜓算法、蝙蝠算法、模拟退火算法等与遗传算法的区别与联系)

2、遗传算法的Python代码实现

3、案例实践一:一元函数的寻优计算

4、案例实践二:离散变量的寻优计算(特征选择)

第九章、卷积神经网络

1、深度学习简介(深度学习大事记:Model + Big Data + GPU + AlphaGo)

2、深度学习与传统机器学习的区别与联系(神经网络的隐含层数越多越好吗?深度学习与传统机器学习的本质区别是什么?)

2、卷积神经网络的基本原理(什么是卷积核、池化核?CNN的典型拓扑结构是怎样的?CNN的权值共享机制是什么?)

3、卷积神经网络的进化史:LeNet、AlexNet、Vgg-16/19、GoogLeNet、ResNet等经典深度神经网络的区别与联系

4、利用PyTorch构建卷积神经网络(Convolution层、Batch Normalization层、Pooling层、Dropout层、Flatten层等)

5、卷积神经网络调参技巧(卷积核尺寸、卷积核个数、移动步长、补零操作、池化核尺寸等参数与特征图的维度,以及模型参数量之间的关系是怎样的?)

6、案例讲解:

(1)CNN预训练模型实现物体识别

(2)利用卷积神经网络抽取抽象特征

(3)自定义卷积神经网络拓扑结构

第十章、迁移学习

1、迁移学习算法的基本原理(为什么需要迁移学习?为什么可以迁移学习?迁移学习的基本思想是什么?)

2、基于深度神经网络模型的迁移学习算法

3、案例讲解:猫狗大战(Dogs vs. Cats)

第十一章、RNN与LSTM

1、循环神经网络RNN的基本工作原理

2、长短时记忆网络LSTM的基本工作原理

3、案例讲解:时间序列预测(北京市污染物预测)

第十二章、目标检测算法

1、什么是目标检测?目标检测与目标识别的区别与联系

2、YOLO模型的工作原理,YOLO模型与传统目标检测算法的区别

3、案例讲解:

(1)利用预训练好的YOLO模型实现目标检测(图像检测、视频检测、摄像头实时检测)

(2)数据标注演示(LabelImage使用方法介绍)

(3)训练自己的目标检测数据集

第十三章、自编码器

1、什么是自编码器(Auto-Encoder, AE)?

2、经典的几种自编码器模型原理介绍(AE、Denoising AE, Masked AE)

3、案例讲解:

(1)基于自编码器的噪声去除

(2)基于自编码器的手写数字特征提取与重构

(3)基于掩码自编码器的缺失图像重构

原文链接:

https://mp.weixin.qq.com/s?__biz=MzUyNzczMTI4Mg==&mid=2247680679&idx=5&sn=de89b83b408e8fb176428a015a56f5bb&chksm=fa775d9acd00d48c9577e755ae11d6587f08272a85e7be5d59a65b82e9a91c75ad44256ee7d1&token=888902827&lang=zh_CN#rd